Program-program jahat, seperti:

1. Bacteria Komputer :

program yang mengonsumsi sumber daya sistem dengan mereplikasi dirinya

sendiri. tujuan program ini hanya satu, yaitu mereplikasi dirinya.

2. Logic Bomb :

program komputer yang berada dalam sebuah komputer yang akan aktif

apabila beberapa kondisi terpenuhi (biasanya berkaitan dengan waktu,

jam, tanggal, dsb.)

3. Trapdoor

: jebakan yang digunakan untuk menjebak administrator agar menjalankan

perintah tertentu yang nantinya dengan perintah tersebut penyusup bisa

mendapatkan jalan untuk mendapatkan previlege root.

contoh: seorang user meminta admin untuk menjalankan program yang tidak bisa dijalankan oleh user biasa, dan ketika admin memasukkan password root, password tersebut telah terekam oleh user tersebut karena sebelumnya telah menjalankan program yang mempunyai tampilan login untuk menyadap password.

4. Trojan Horse : suatu bentuk perangkat lunak yang mencurigakan (malicious software/malware)

yang dapat merusak sebuah sistem atau jaringan. Trojan horse juga

merupakan sebuah program komputer yang dibalik fungsinya yang terlihat

juga memiliki fungsi tambahan tersembunyi (sengaja disembunyikan oleh

pembuatnya) yang akan mengeksploitasi komputer yang menggunakannya serta

secara signifikan akan menurunkan tingkat keamanan komputer.

Trojan

horse berbeda dengan jenis perangkat lunak mencurigakan lainnya seperti virus komputer atau worm karena dua hal berikut:

v Trojan bersifat "stealth"

(siluman dan tidak terlihat) dalam operasinya dan seringkali berbentuk seolah-olah program tersebut merupakan program baik-baik, sementara virus komputer atau worm bertindak lebih agresif dengan merusak sistem atau membuat sistem menjadi crash.

v Trojan dikendalikan dari komputer lain (komputer attacker).

Jenis-jenis Trojan :

ØPencuri password: mencari password yang disimpan di dalam sistem operasi.

ØPencatat penekanan tombol (keystroke

logger/keylogger): memantau semua yang diketikkan oleh pengguna.

ØRemote Administration Tools (RAT): mengizinkan para penyerang untuk mengambil alih kontrol secara penuh terhadap sistem.

ØDDoS Trojan atau Zombie Trojan: menjadikan sistem yang terinfeksi agar melakukan serangan penolakan layanan secara terdistribusi terhadap host target.

ØCookies Stuffing :script yang termasuk dalam metode blackhat, gunanya untuk membajak tracking

code penjualan suatu produk.

5. Worm : Cacing komputer atau worm dalam keamanan komputer adalah sebuah program komputer yang dapat menggandakan dirinya secara sendiri dalam sistem komputer.

Sebuah worm dapat menggandakan diri dengan memanfaatkan jaringan (LAN/WAN/Internet) tanpa perlu campur tangan dari user itu sendiri.

Beberapa contoh dari worm adalah sebagai berikut:

a. ADMw0rm : Worm yang dapat melakukan ekspolitasi terhadap

layanan jaringan Berkeley Internet Name Domain (BIND), dengan melakukan

buffer-overflow.

b. Code Red : Worm yang dapat melakukan eksploitasi terhadap

layanan Internet Information Services (IIS) versi 4 dan versi 5, dengan

melakukan serangan buffer-overflow.

6.Virus komputer : merupakan program komputer yang

dapat menggandakan atau menyalin dirinya sendiri (replika) dan menyebar

dengan cara menyisipkan salinan dirinya (menginfeksi) ke

dalam program atau dokumen lain.

Efek negatif virus komputer terutama adalah perbanyakan dirinya sendiri, yang membuat sumber daya pada komputer (seperti CPU Time, penggunaan memori) menjadi berkurang secara signifikan.

Siklus hidup virus secara umum, melalui 4 tahap:

o Dormant phase ( Fase Istirahat/Tidur )

Pada fase ini virus tidaklah aktif. Virus akan diaktifkan oleh suatu kondisi

tertentu. Tidak semua virus melalui fase ini.

o Propagation phase ( Fase Penyebaran )

Pada fase ini virus akan mengkopikan dirinya kepada suatu program atau

ke suatu tempat dari media storage (baik hardisk, ram dsb). Setiap

program yang terinfeksi akan menjadi hasil “klonning” virus tersebut

(tergantung cara virus tersebut menginfeksinya).

Efek negatif virus komputer terutama adalah perbanyakan dirinya sendiri, yang membuat sumber daya pada komputer (seperti CPU Time, penggunaan memori) menjadi berkurang secara signifikan.

Siklus hidup virus secara umum, melalui 4 tahap:

o Dormant phase ( Fase Istirahat/Tidur )

Pada fase ini virus tidaklah aktif. Virus akan diaktifkan oleh suatu kondisi

tertentu. Tidak semua virus melalui fase ini.

o Propagation phase ( Fase Penyebaran )

Pada fase ini virus akan mengkopikan dirinya kepada suatu program atau

ke suatu tempat dari media storage (baik hardisk, ram dsb). Setiap

program yang terinfeksi akan menjadi hasil “klonning” virus tersebut

(tergantung cara virus tersebut menginfeksinya).

o Trigerring phase ( Fase Aktif )

Di fase ini virus tersebut akan aktif dan hal ini juga di picu oleh beberapa

kondisi seperti pada Dormant phase.

Di fase ini virus tersebut akan aktif dan hal ini juga di picu oleh beberapa

kondisi seperti pada Dormant phase.

o Execution phase ( Fase Eksekusi )

Pada Fase inilah virus yang telah aktif tadi akan melakukan fungsinya.

Seperti menghapus file, menampilkan pesan-pesan, dsb.

Pada Fase inilah virus yang telah aktif tadi akan melakukan fungsinya.

Seperti menghapus file, menampilkan pesan-pesan, dsb.

Klasifikasi virus:

1. Malware (Malicious Software) : program komputer yang diciptakan dengan maksud dan tujuan untuk menyerang dan membahayakan sebuah sistem komputer.Terdiri atas virus computer, worms, trojan horses, joke programs dan malicious toolkits.

2. Virus computer : program yang memiliki kemampuan untuk bereplikasi (memperbanyak) dengan sendirinya.

3. Worm adalah program independen yang memiliki kemampuan untuk bereplikasi (memperbanyak) dengan sendirinya.

4. Trojan Horse : suatu bentuk perangkat lunak yang mencurigakan (malicious software/malware) yang dapat merusak sebuah sistem atau jaringan.

5. Malicious toolkits : program yang dirancang untuk membantu menciptakan program-program yang dapat membahayakan sebuah sistem komputer.

6. Joke Program : Program yang dapat meniru operasi-operasi yang dapat membahayakan sistem komputer, namun sebenarnya dibuat untuk tujuan lelucon dan tidak mengandung sistem operasi yang berbahaya.

7. Backdoor (pintu belakang) : dalam keamanan sistem komputer, merujuk kepada mekanisme yang dapat digunakan untuk mengakses sistem, aplikasi, atau jaringan, selain dari mekanisme yang umum digunakan (melalui proses logon atau proses autentikasi lainnya).

8. Spyware : program yang mengumpulkan dan mengirim informasi tentang pengguna komputer tanpa diketahui oleh si pengguna (user) itu.

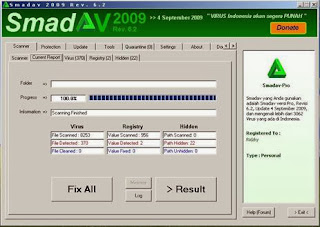

Cara bersihkan Virus dengan Smadav :

1. Jalankan SMADAV pada tab Scanner, Beri centang pada

Computer Drive untuk membersihkan virus diseluruh drive yang anda punya.

2. Lalu tekan tombol SCAN >> untuk memulai proses scanning.

3. Tunggu hingga proses scanning selesai 100%

3. Tunggu hingga proses scanning selesai 100%

4. Apabila komputer anda terdeteksi virus, maka SMADAV

memberikan kotak peringatan seperti gambar di bawah ini:

6. Setelah selesai, kalian buka file karantinanya klik "QUARANTINE" lalu klik "DELETE",

komputer anda sudah bersih dari virus tapi hanya virus lokal saja yang bisa hilang, saya hanya menyarankan untuk memakai antivirus internasional seperti Avira Antivir , Avast , dll.

Cara scan flashdisk dengan Smadav :

1. Colokkan Flashdisk/USB anda ke USB drive komputer anda.

2. Apabila Flashdisk/USB anda terdeteksi virus. Maka akan tampil kotak seperti ini :

2. Apabila Flashdisk/USB anda terdeteksi virus. Maka akan tampil kotak seperti ini :

4. Setelah selesai, kalian buka file karantinanya klik "QUARANTINE" lalu klik "DELETE", flashdisk anda sudah bersih dari virus tapi hanya virus lokal saja yang bisa hilang, saya hanya menyarankan untuk memakai antivirus internasional seperti Avira Antivir , Avast , dll.

Tidak ada komentar:

Posting Komentar